Beaucoup de gens savent que la cryptographie est le cœur deblockchainet la base de toutes les crypto-monnaies, mais tout le monde ne pense pas que nous l'utilisons quotidiennement. La méthode de cryptographie est utilisée dans la plupart des applications modernes et cache les données personnelles des regards indiscrets.

Qu'est-ce que la cryptographie?

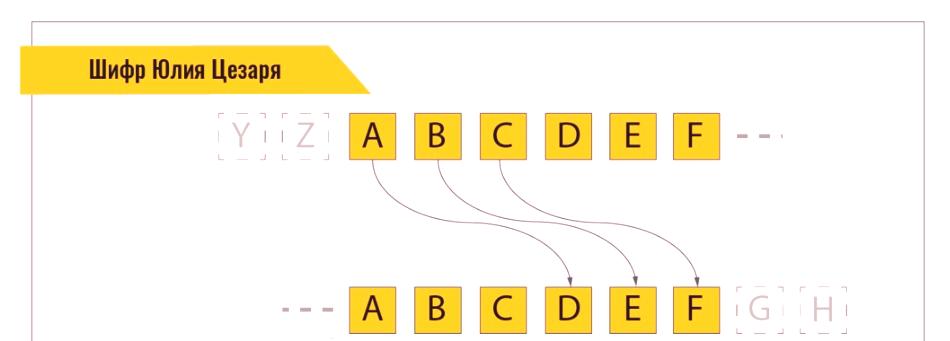

La cryptographie est la science qui étudie comment cacher des données et en assurer la confidentialité. C'est l'une des sciences les plus anciennes et son histoire remonte à quatre mille ans. Le terme «cryptographie» est formé de deux anciens mots grecs «crypto» - caché, «grafo» - j'écris. Pour les débutants, le principe de la cryptographie peut être expliqué par l'exemple du chiffrement de César, où chaque caractère de l'alphabet a été remplacé par un caractère à 3 positions sur la valeur souhaitée.

Les premiers exemples de documents cryptographiques étaient mono-alphabétiques et ont commencé à apparaître dès le troisième millénaire avant notre ère. C'étaient des enregistrements dont le texte avait été modifié par substitution d'autres caractères. À partir du IXe siècle, on a commencé à utiliser des chiffrements polyalphabétiques et à partir du milieu du 20e, des chiffrements électromécaniques ont été utilisés, mais les chiffrements polygraphiques étaient toujours utilisés.

Jusqu'en 1975, la cryptographie était une méthode cryptographique avec une clé secrète permettant d'accéder au déchiffrement des données. Plus tard, la période de son développement moderne a commencé et des méthodes de cryptographie à clé publique ont été développées qui peuvent être transmises via des canaux de communication ouverts et utilisées pour vérifier des données.

moderne appliquéla cryptographie est une science formée à l'intersection des mathématiques et de l'informatique. Une science connexe de la cryptographie est la cryptanalyse. Cryptographie et analyse cryptographique sont étroitement liées, et ce n'est que dans ce dernier cas qu'il existe des moyens de déchiffrer des informations cachées.

Avec la modification de la clé publique, la cryptographie s'est généralisée et a commencé à être utilisée par des particuliers et des organisations commerciales. En 2009, la première crypto-monnaieBitcoin a été émise sur cette base . Jusque-là, il était considéré comme une prérogative des organismes gouvernementaux.

Types de cryptographie

Les systèmes de cryptographie reposent sur divers types de cryptographie. Au total, je distingue quatre principales primitives cryptographiques:

- Cryptage symétrique.Cette méthode empêche les tiers d'intercepter les données et est basée sur le fait que l'expéditeur et le destinataire des données possèdent les mêmes clés pour résoudre le chiffrement.

- cryptage asymétrique.Cette méthode implique une clé publique et une clé privée. Les clés sont interconnectées - les informations cryptées avec une clé publique ne peuvent être divulguées que par la clé privée associée. Il est impossible d'utiliser des clés provenant de paires différentes pour la résolution, car elles sont liées entre elles par une dépendance mathématique.

- Hashing.La méthode est basée sur la conversion des informations source en octets du modèle spécifié. La transformation de l'information s'appelle une fonction de hachage et le résultat est un code de hachage. Tous les codes de hachage ontséquence unique de caractères.

- Signature électronique.Il s’agit d’une conversion des informations à l’aide de la clé privée, qui permet de confirmer l’authenticité du document et l’absence de corruption des données.

Capacités et utilisations

Initialement, le gouvernement utilisait la cryptographie pour stocker ou transmettre des documents en toute sécurité. Les algorithmes modernes de cryptage asymétrique sont plus largement utilisés dans le domaine de la sécurité informatique, et les méthodes symétriques sont maintenant principalement utilisées pour empêcher tout accès non autorisé à des informations pendant le stockage.

En particulier, des méthodes cryptographiques sont utilisées pour:

- stockage sécurisé d'informations par des particuliers commerciaux et privés; 29) mise en œuvre de systèmes de signature électronique numérique;

- validation du certificat;

- transmission sécurisée de données en ligne sur des canaux de communication ouverts.

Cryptographie et blockchain

Dans la blockchain, la cryptographie est utilisée pour protéger et garantir la confidentialité des personnes et des données à caractère personnel, maintenir une sécurité élevée des transactions et protéger de manière fiable l'ensemble du système et de son stockage.

Fonctions de hachage

Les fonctions de hachage dans la blockchain sont interconnectées. La sécurité des informations et l'irréversibilité des transactions sont ainsi assurées. Chaque nouveau bloc de transaction est associé au hachage du bloc précédent, lequel est à son tour formé sur la base du hachage du dernier bloc formé avant celui-ci. Donc chaque nouveauLe bloc de transaction contient toutes les informations sur les blocs précédents et ne peut être ni falsifié ni modifié.

Pour que le nouveau bloc soit ajouté à la chaîne de chaînes de blocs, le réseau doit parvenir à un consensus général et sélectionner un hachage du nouveau bloc. Pour cela, avec l'aide de la technologie informatique, les mineurs offrent une variété de «nonce» - variantes de la valeur de la fonction. Le premier mineur, qui était capable de générer de manière aléatoire un hachage approprié pour une combinaison avec des données précédentes, signe un bloc pour eux, qui est inclus dans le circuit, et le nouveau bloc devrait déjà contenir des informations.

Grâce à l'utilisation de la technologie de hachage dans la blockchain, toutes les transactions effectuées dans le système peuvent être exprimées par un hachage du nouveau bloc. La méthode de hachage rend presque impossible toute intrusion dans le système et, avec l'ajout de chaque nouveau bloc, la résistance des attaques par la chaîne de chaînes aux Blocks ne fait qu'augmenter.

Signatures numériques

Une méthode de cryptographie asymétrique basée sur des clés publiques etprivées est impliquée dans la blockchain . La clé publique est l'adresse pour stocker les pièces, la clé secrète est le mot de passe pour y accéder. La clé privée est basée sur la clé publique, mais elle ne peut pas être calculée mathématiquement.

Parmi les nombreux schémas de cryptographie basés sur la clé publique, le plus courant est un schéma basé sur des courbes elliptiques et un schéma basé sur la multiplication de facteurs. Le premier schéma concerne les courbes bitcoin-elliptiques. La clé privée qu’elle contient a une taille de 32 octets, la clé publique en a 33 et la signature estprend environ 70 octets.

Cryptographie à clé publique

La cryptographie à clé publique moderne est utilisée dans le système de chaînes de blocs pour transférer des pièces.

Pour les nuls, le principe de la cryptographie à clé publique peut être expliqué à l'aide de l'exemple d'une transaction. Supposons que l'expéditeur souhaite envoyer 1 bitcoin. Pour ce faire, il doit envoyer une transaction, où il sera indiqué où la pièce doit être prise et où elle sera envoyée (clé publique du destinataire). Lorsqu'une transaction est formée, l'expéditeur doit la signer avec sa clé secrète. Ensuite, les nœuds de communication vérifient la correspondance de la clé secrète de l'expéditeur avec sa clé publique, à laquelle la pièce est actuellement associée. Si les conditions sont remplies, c'est-à-dire que les clés publique et privée de l'expéditeur sont liées entre elles, la pièce envoyée commencera à être associée à la clé publique du destinataire.

Conclusion

La cryptographie est un élément important du monde moderne et est nécessaire avant tout pour la conservation des données à caractère personnel et des informations importantes. Depuis sa création, il a subi de nombreuses modifications et constitue désormais un système de sécurité difficilement piratable. Surestimer ses possibilités pour l'humanité est difficile. Les méthodes de cryptographie modernes sont utilisées dans presque toutes les industries où il est nécessaire de sécuriser la transmission ou le stockage des données.

![Fonction de hachage en cryptographie [description + exemples]](https://i.ranking-chwilowek.net/img/b431f9ab23c23aa034d226a9d730e0.jpg)

![Algorithmes d'exploration de données crypto-monnaie [table + description complète]](https://i.ranking-chwilowek.net/img/eabf4890951bae8ac34357c567f95a.png)